Фрагменти

Російські хакери-шахраї використовують ШІ, який "роздягає фото", щоб заразити компʼютери вірусами — дослідження

Російські хакери з групи FIN7 використовують новий штучний інтелект (AI) DeepNude Generator із кількома приманками. Плануючи свої атаки, FIN7 кидає широку мережу, націлюючись на окремих осіб і широкий спектр галузей, щоб заманити своїх жертв.

Про це йдеться у дослідженні аналітиків загроз Silent Push.

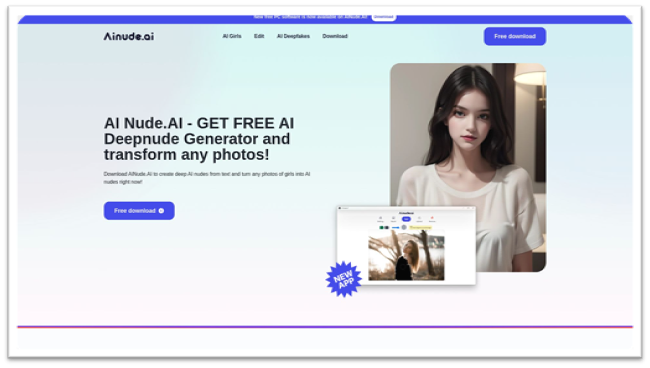

Дослідники виявили, що FIN7 створив принаймні сім вебсайтів, які розміщують зловмисне програмне забезпечення для відвідувачів, які бажають використовувати «генератор AI Deepnude». Група загроз також продовжує використовувати розширення браузера honeypots.

Дослідження показало, що поточна стратегія атаки FIN7 використовує різні приманки: зловмисне програмне забезпечення-генератор AI Deepnude і постійний троян NetSupport віддаленого доступу (RAT).

NetSupport RAT

Зловмисне програмне забезпечення NetSupport RAT від FIN7 подається відвідувачам певних приманок — здебільшого вебсайтів, які просуваються через рекламні пошукові кампанії FIN7, такі як схема встановлення «Потрібне розширення браузера».

Fin7 запускає атаки зловмисної реклами, які намагаються доставити зловмисне програмне забезпечення .MSIX. Аналітики Silent Push підібрали кампанії, націлені на різні бренди, зокрема SAP Concur, Microsoft, Thomson Reuters і перевірку акцій FINVIZ.

Організації, скомпрометовані за допомогою розширення браузера .MSIX, можуть стати мішенню програм-вимагачів, оскільки зловмисне програмне забезпечення шукає «комп’ютери робочої групи».

FIN7 AI deepfake honeypots

Друга тактика атаки FIN7 є складнішою – вона використовує веб-сайти-генератори AI Deepnude на тематику дорослих, які розміщують зловмисне програмне забезпечення для нічого не підозрюючих відвідувачів.

Дослідження Silent Push показує, що зловмисне програмне забезпечення, яке використовується в цій кампанії, використовує класичні викрадачі інформації, які отримують файли cookie, паролі та інші дані для потенційної атаки на корпоративні цілі. Аналітики визначили, що зловмисне програмне забезпечення FIN7 AI використовує Redline Stealer і D3F@ck Loader.

FIN7 створював дві версії вебсайтів honeypot. Перший передбачає «безкоштовне завантаження» Deepnude Generator, а другий пропонує відвідувачам сайту «безкоштовну пробну версію» Deepnude Generator.

Зловмисне програмне забезпечення, яке використовується в цій приманці, стоїть за простим потоком користувача, який намагається змусити користувача завантажити початкове зловмисне корисне навантаження.

FIN7 AI deepfake honeypots перенаправляють нічого не підозрюючих користувачів, які натискають пропозицію «безкоштовне завантаження», на новий домен із посиланням на Dropbox або інше джерело, на якому розміщено шкідливе корисне навантаження.

На кроці 1 користувачеві пропонується натиснути посилання «Безкоштовне завантаження», а на кроці 2 — завантажити за посиланням, розміщеним у магазині trial-uploader[.], яке посилається на корисне навантаження Dropbox.

AI Deepfake Honeypots має унікальну версію для таких доменів, як ai-nude[.]pro, на головній сторінці якої є посилання «Безкоштовна пробна версія».

Якщо відвідувач сайту натискає кнопку «Безкоштовна пробна версія», користувачеві пропонується завантажити зображення.

Якщо зображення завантажено, користувачеві буде запропоновано повідомлення «Пробна версія готова для завантаження» з повідомленням «Доступ до наукових матеріалів лише для особистого користування». Відповідне спливаюче вікно вимагає від користувача відповіді на запитання «Посилання». лише для особистого користування, ви згодні?»

Якщо користувач погоджується та натискає «Завантажити», йому надається zip-файл зі зловмисним корисним навантаженням.

«Усі FIN7 AI deepfake honeypots містять посилання в нижньому колонтитулі для «Найкращих порносайтів», яке переспрямовує користувачів на aipornsites[.]ai – вебсайт, який рекламує домен «ainude[.]ai», який наразі не працює, але, здається, є той самий шаблон вебсайту, що використовується на FIN7 honeypots.

Враховуючи це, цілком імовірно, що FIN7 може використовувати тактику SEO, щоб підвищити рейтинг своїх приманок у результатах пошуку", – йдеться у дослідженні.